什么是船舶网络安全事件?

船舶网络安全事件是指针对船舶、港口、航运公司及相关基础设施的信息系统、网络和控制系统进行的恶意攻击、未授权访问、数据泄露或破坏行为,导致船舶或相关系统的功能、完整性或可用性受到损害的事件。

就是黑客利用船舶的数字化“软肋”进行攻击,造成现实世界中的物理影响。

为什么船舶是网络攻击的“高价值目标”?

现代船舶早已不是孤立的钢铁巨兽,它是一个高度互联的“浮动城市”和“移动数据中心”。

- 高度依赖自动化系统:船舶的导航、动力、货物管理、通信等核心系统都已实现计算机化和网络化,一旦这些系统被攻破,后果不堪设想。

- 复杂的网络架构:船舶网络通常分为OT(运营技术)网络和IT(信息技术)网络,IT网络用于办公、邮件和娱乐,OT网络则直接控制物理设备,两者之间缺乏有效隔离,为攻击者提供了从IT渗透到OT的“跳板”。

- 供应链攻击风险:船舶依赖大量的第三方供应商,如软件开发商、硬件制造商、系统集成商,任何一个环节的安全漏洞都可能成为攻击的入口。

- 远程连接能力:船舶通过卫星、4G/5G等方式与岸基总部保持连接,这种远程访问通道虽然方便了管理,但也为攻击者提供了远程入侵的途径。

- 老旧系统与安全意识不足:许多船舶上使用的控制系统和软件版本老旧,存在已知漏洞但难以修复,船员和岸基人员的安全意识参差不齐,容易成为社会工程学攻击的突破口。

主要的攻击目标与潜在影响

攻击者攻击船舶,通常有以下几种目标,并可能引发连锁反应:

| 攻击目标 | 具体系统/设备 | 潜在影响 |

|---|---|---|

| 航行安全 | GPS/北斗、电子海图、雷达、自动识别系统、船舶管理系统 | - 导航失灵:提供错误的位置、航向或速度信息,导致船舶偏离航线、搁浅或碰撞。 - “幽灵船”:AIS信号被劫持,在屏幕上显示虚假身份和位置,引发混乱。 - 航线中断:无法规划或更新最优航线。 |

| 船舶控制 | 发动机控制系统、推进器、舵机、压载水系统、阀门控制 | - 动力丧失:远程关闭或恶意操控发动机,导致船舶失去动力。 - 失控转向:恶意控制舵机,使船舶无法按指令航行。 - 结构损坏:错误操作压载水或阀门,导致船体失衡、货物移位甚至倾覆。 |

| 货物安全 | 货物监控与管理系统、冷藏集装箱控制系统 | - 货物损毁:攻击冷藏系统,导致价值数百万的食品、药品等货物变质。 - 盗窃与走私:篡改货物记录或监控系统,为盗窃或走私提供便利。 |

| 通信与运营 | 卫星通信、电子邮件、内部办公网络 | - 通信中断:切断船舶与外界的联系,使其成为“信息孤岛”。 - 数据泄露:窃取敏感的商业数据(如航线、货物价值)、船员个人信息或航行日志。 - 勒索软件:加密船舶关键业务数据,要求支付赎金才能恢复。 |

| 港口与供应链 | 港口运营系统、供应链管理平台 | - 港口瘫痪:攻击港口的调度系统、集装箱桥吊,造成港口运营中断。 - 供应链中断:影响全球物流的顺畅,造成经济损失。 |

典型案例分析

虽然没有太多官方公开的、造成重大后果的案例(出于声誉和安全的考虑),但业界已经发现了大量攻击迹象和未遂事件。

-

GPS信号欺骗

(图片来源网络,侵删)

(图片来源网络,侵删)- 事件:在地中海和中东等地区,有商船报告称其GPS信号出现异常,显示的位置与实际位置有数公里的偏差,一些船舶的自动舵和AIS系统也受到了影响。

- 目的:可能用于进行海盗活动(将船只引诱至危险海域)、军事侦察或仅仅是技术测试,这直接威胁到航行安全。

-

勒索软件攻击

- 事件:一家大型航运公司的岸基总部遭到勒索软件攻击,导致其全球船队的邮件、订舱和物流系统陷入瘫痪,虽然船舶本身的航行系统未受直接影响,但整个公司的运营陷入混乱,无法与船员有效沟通,也无法处理货物订单。

- 目的:直接勒索钱财,同时造成巨大的商业损失。

-

供应链攻击(马士基事件 - NotPetya)

- 事件:2025年的“NotPetya”勒索软件席卷全球,丹麦航运巨头马士基是受影响最严重的公司之一,该病毒通过其乌克兰的一家IT服务供应商入侵了马士基的内部网络。

- 影响:马士基全球业务中断数周,系统恢复耗时数月,造成了超过3亿美元的损失,虽然这次攻击主要针对岸基系统,但它凸显了供应链的脆弱性,并严重影响了其船队的运营调度。

如何防范与应对?

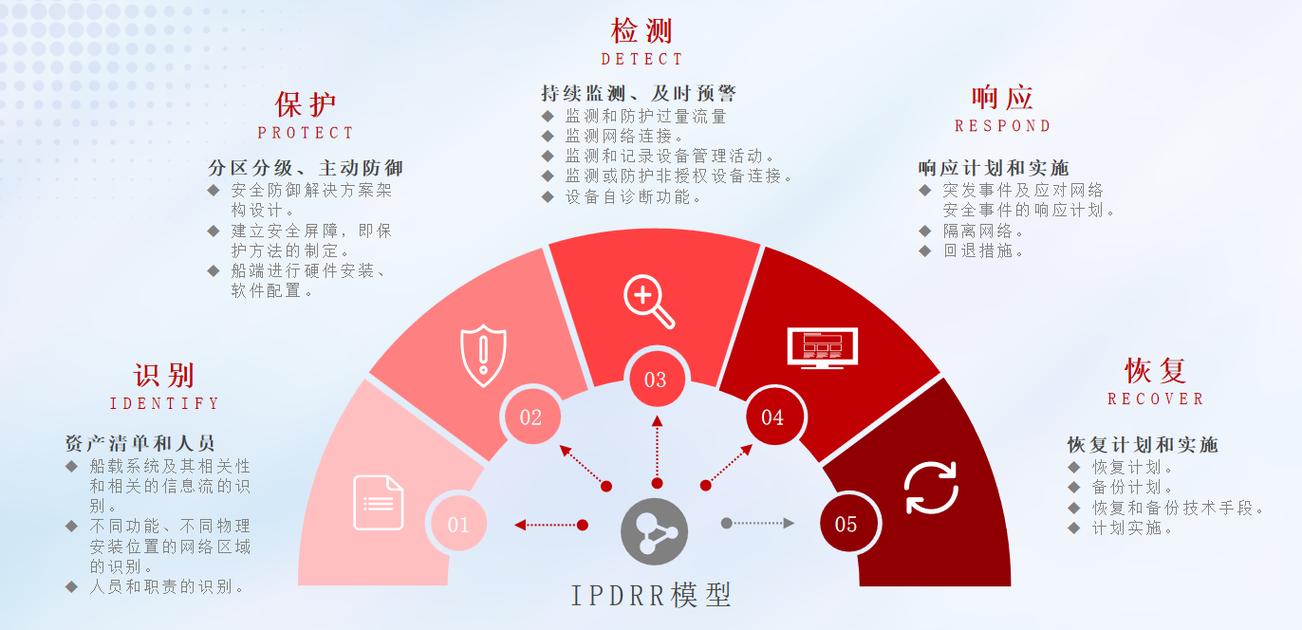

船舶网络安全是一个系统工程,需要从技术、管理和人员三个层面入手。

A. 技术层面

- 网络分段:这是最核心的措施,将船舶网络严格划分为IT网络(办公)和OT网络(控制),并设置防火墙等隔离措施,防止攻击从IT侧蔓延到OT侧。

- 访问控制:实施“最小权限原则”,即用户和系统只能访问其完成工作所必需的资源,使用强密码和多因素认证。

- 持续监控与日志审计:部署入侵检测/防御系统,对所有网络流量进行监控,并对异常行为(如数据外流、异常登录)进行告警。

- 定期漏洞扫描与补丁管理:定期扫描IT和OT系统的漏洞,并尽可能及时安装补丁,对于老旧系统,应采取额外的保护措施。

- 数据备份与恢复计划:对关键数据和系统进行定期、离线的备份,并定期进行恢复演练,确保在遭受攻击后能快速恢复运营。

B. 管理层面

- 制定安全政策:航运公司应制定全面的网络安全政策,明确责任分工和操作流程。

- 供应链风险管理:严格审查第三方供应商的安全资质,并在合同中明确安全要求。

- 应急响应计划:制定详细的网络安全事件应急响应预案,明确报告流程、处置步骤和沟通机制,并定期进行演练。

- 物理安全:保护服务器和网络设备所在的机房,防止未经授权的物理接触。

C. 人员层面

- 安全意识培训:对船员和岸基员工进行定期的网络安全培训,教育他们如何识别钓鱼邮件、恶意链接,以及安全操作规范。

- 培养安全文化:将网络安全视为每个人的责任,鼓励员工主动报告可疑事件。

国际法规与标准

国际海事组织已经认识到网络安全的紧迫性,并出台了一系列指导性文件:

- MSC-FAL.1/Circ.3 / MSC-FAL.2/Circ.2:这两份通函提供了关于海事网络风险的临时指导。

- MSC.428(98)决议:《海事网络风险管理指南》,这是目前最重要的指导文件,要求各国政府、公司和船舶将网络安全纳入安全管理体系。

- IMO船舶网络安全临时指南:为船舶提供了更具体的操作建议。

国际船级社协会也发布了《船舶和港口设施网络安全指南》,各船级社据此推出了自己的网络安全认证规范。

船舶网络安全不再是科幻电影里的情节,而是迫在眉睫的现实威胁,随着船舶自动化、智能化程度的不断提高,其面临的网络攻击风险也与日俱增,从防止导航失灵到避免货物损毁,再到保障全球供应链稳定,网络安全已经成为现代航运业安全运营的“压舱石”,只有通过技术、管理和人员的协同努力,构建纵深防御体系,才能确保这艘“数字化”的巨轮在信息的海洋中安全航行。